- Laser & Optoelectronics Progress

- Vol. 57, Issue 23, 230603 (2020)

Abstract

Keywords

OSIC codes 060.2330; 060.4785; 060.5565

1 引言

随着高清视频、5G通信的快速发展,各种信息交互量与日俱增,对光传输系统的安全性提出了新挑战。为实现光通信物理层安全,学术界对如何形成高速率、长跨距、低成本、强防护的安全光传输系统开展了长期的探索与实践[

本文主要关注光电信号处理相关的研究,量子噪声流加密(QNSC)是近几年兴起的一种基于数学复杂度(短密钥扩展为长密钥的算法)和物理复杂度(量子测量坍缩原理)的加密技术[

2 量子噪声流加密

2.1 QNSC原理

量子噪声流加密也称为量子随机加密、量子流加密、量子迷加密,这里统称为量子噪声流加密(QNSC)。QNSC的主要协议是Y-00,该协议由美国西北大学的Yuen教授于2000年提出[

![]()

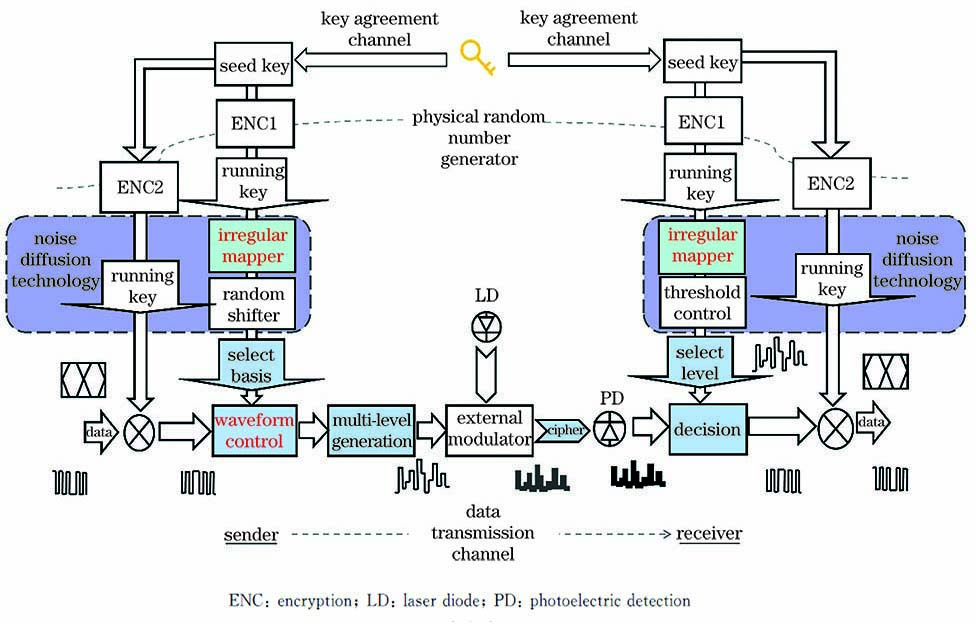

Figure 1.Diagram of Y-00 encryption and decryption configuration

1)密钥生成过程。如

![]()

Figure 2.Y-00 key generation process

2)加密过程。在电域上将二进制数据X(明文)与基按加密函数生成密文,将激光器输出的信号作为光载波,密文信号经外部调制器加载到光载波上传输。此时,密文信号被调制到光域的介观态上,得到量子模

![]()

Figure 3.Y-00 encryption process

3)解密过程。没有密钥的窃听者使用光电检测器对高阶信号进行测量时会不可避免地受到量子噪声的影响,而合法的接收者在使用密钥解密后可以将密文检测为低阶调制数据,进而选择合适的判决电平以恢复明文。

QNSC本质是相干光量子效应,其安全性原理是通过固有的量子噪声来最大程度地掩蔽信号空间。量子噪声来自元件的量子效应,不是由设备的缺陷引起的,受测不准关系的支配,无法完全消除。具体来说,每个脉冲产生的光子数(脉冲能量值)不能固定,而是服从参数为<n>的泊松分布,其中<n>为平均光子数。因此,激光束发出的脉冲序列也服从泊松分布的统计波动,该波动被称为量子噪声、光学噪声或散粒噪声。所以在

2.2 QNSC协商与量子密钥分发对比

QNSC与量子密钥分发(QKD)的对比如

QNSC采用容易产生相干态的光信号作为光源,利用合法接收方和窃听者的非对称测量创造优势,解决了光脉冲中光子个数少的难题,从而突破了量子通信速率低、传输距离短等技术水平限制。QNSC的主要特点是结构灵活、与现有光纤通信系统高度兼容、支持波分复用和光中继放大、支持多点到多点的拓扑结构、有望突破加密技术的香农极限等。实验表明,QNSC具有较高的速率和较大的传输距离。

| Comparison content | BB84-TYPE | Y-00 |

|---|---|---|

| Purpose | Key generation | Currently data encryption(can be used for key generation) |

| Means of advantage creation | Intrusion-level detection | Asymmetric optimal measurement |

| Intrusion detection | Precise intrusion-level estimation needed to bound information leak | Not needed but can be implemented to increase security/data rate |

| Use of pre-shared key | Not required by design(needed for authentication to avoid MIM) | Essential for encryption |

| Man-in-the-middle(MIM) attack | Prone to | Not prone to(due to the use of pre-shared key) |

| Mean number of photons | ~0.1(non continuous variable-QKD) | ≫1(10--1000 and above) |

| Maximum data rate reported | ~1Mbit/s | >10Gbit/s |

| Detector technology | Single-photon detector | Conventional photo-detector |

| Long distance application | Quantum repeater | Conventional optical amplification |

Table 1. Comparison between BB84-TYPE and Y-00[3]

3 量子噪声流加密的关键技术

QNSC的传输方案和协商方案目的不同,但是关键技术基本一致,都是通过光纤传输技术来实现的。如

![]()

Figure 4.Key technique of QNSC

3.1 调制格式

目前,QNSC中标准调制格式主要有三种,即相位调制(PSK/QNSC)、幅度调制(ISK/QNSC)[

ISK/QNSC是一种在幅度域上对数据进行加密的物理层加密技术,原理如

![]()

Figure 5.Schematic of ISK/QNSC principle

PSK/QNSC是一种在相位域上对数据进行加密的物理层加密技术,原理如

![]()

Figure 6.Principle schematic of two technologies. (a) PSK/QNSC; (b) QAM/QNSC

QAM/QNSC是一种在幅度域和相位域上同时对数据进行加密的物理层加密技术,原理如

针对PSK/QNSC和QAM/QNSC的安全性能和传输性能,国内外学者对其进行了比较。安全证明最重要的步骤就是计算攻击者最小平均检测错误率和估计攻击者所获得信息量的上界,所以日本玉川大学将这两个参数作为评价指标比较了PSK、QAM、三重PSK、三重QAM的安全性能。仿真结果表明,在已知明文攻击和唯密文攻击中,相较于其他调制格式,PSK具有更好的安全性能[

相比于PSK/QNSC和QAM/QNSC,ISK/QNSC的优势在于系统结构简单、成本低,在超高速光纤链路及具有高功率激光的卫星链路中具有显著的优势。而PSK/QNSC通过相位旋转加密,在星座图中的星座点之间欧氏距离更小,更容易被噪声覆盖,故而PSK/QNSC的安全性更高。QAM/QNSC可以实时任意地改变调制数据的多样性,其原理是采用

3.2 噪声扩散技术

除了专门针对流加密的快速相关攻击,QNSC还会受到唯密文攻击和已知明文攻击。对于唯密文攻击,攻击者尝试仅通过密文得到明文和密钥。对于已知明文攻击,攻击者尝试通过部分明文和相应的密文来得到密钥。密钥在QNSC中起着重要作用,密文信号的编码、调制、传输及检测技术都依赖于密钥的安全性。因此如何获得高效、稳定、可靠的长密钥流已成为一个亟待解决的问题。针对这个问题,目前的解决方法是采用噪声扩散技术(随机化)来保证系统的安全性。

规则映射(RM)是将运行密钥的每个数字按照规则映射到对应的量子模,该规则的表达式为

式中:Π为奇偶校验值,被用来添加到最终的量子模中以混合0bit和1bit值;

通常不使用规则映射,因为此时检测过程中的量子噪声会影响特定量子模的几个bit位,该映射器容易受到快速相关攻击。通常的选择是不规则映射(IRM)[

重叠选择键控(OSK)是一种利用附加的伪随机数发生器对明文比特进行加扰的方法[

故意信号随机化(DSR)通过连续摆动信号参数(例如信号的相位和幅度)来增强量子噪声的掩蔽效果[

故意错误随机化(DER)将精心设计的错误故意插入到传输信号中[

3.3 量子检测技术

量子通信使用量子态作为信息载体。一般而言,粒子只有在微观尺度下才能观测到量子特性。此时信号能量微弱,这就要求接收机具有相当高的接收灵敏度和极低的噪声。因此对于光通信而言,检测是一个难题[

综上,量子噪声是理论上无法消除的绝对现象。由于此现象完全随机且无法复制,因此它与测量数据不相关。如果这种现象可以将影响扩散到整个信号区域,则不可能完全解密,很难区分正常接收者和窃听者的接收条件。因此,QNSC的优化无法兼顾安全性能、传输性能、协议鲁棒性、接收机灵敏度。

4 量子噪声流加密的应用

目前,QNSC的应用领域主要包括千兆以太网[

4.1 内生安全光通信系统

目前QNSC系统中直接加密和密钥分发分别由独立的系统来完成,密钥来源于外部,是“通密分离”的附加式安全。针对这一问题,北京邮电大学张杰教授[

![]()

Figure 7.Theoretical model of endogenously secure optical communication system

如

如

4.2 内生安全光通信研究进展

面对网络结构、业务种类、成本效率等多方面的挑战,内生安全光通信能在一定程度上有效提升光安全传输的综合性能,并能够降低成本、增加灵活性、提升效率。内生安全光通信研究进展如

![]()

Figure 8.Research progress of endogenously secure optical communication

在安全性分析方面,有学者对数模转换器(DAC)比特分辨率引入的量化噪声进行了仔细分析[

在协议设计方面,内生安全光通信设计了“三区耦合、两路简并”的微元噪声模型。主要从两方面来考虑,一方面考虑传输信道的直接加密方案,另一方面考虑协商信道的密钥分发方案。

针对直接加密方案,有学者从密文映射的角度,提出了基于比特非(BNO)的MQAM映射、基于多环的BPSK映射、基于星座旋转(CR)的MPSK和MQAM映射[

针对密钥分发方案,内生安全光通信主要利用光纤信道的短时相关性和互易性来进行密钥分发,密钥分发方案借助密钥熵、安全性、一致性、随机性、密钥生成率等具体方面来衡量所设计方案的好坏,难点在于无法提取出能够反映信道唯一性、互易性及随机性的密钥序列,以保证攻击者难以准确地识别出该密钥序列。为了解决这一难题,国内几位学者提出了基于生存时间(SLT)、基于单向非对偶任意基变换(ONABT)、基于误码率(BER)环回测量的密钥生成方案[

在安全编码方面,有学者基于低密度奇偶校验码(LDPC)编码,利用Cascade协议进行密钥后处理。实验表明,在300km数字相干光OFDM系统中,最终的密钥生成速率可达352.5kbit/s,密钥一致性达100%[

在安全检测方面,为提高检测精度和效率,有学者提出一种基于深度学习的窃听检测方案,该方案将眼图、Q因子、误差向量幅度、光信噪比作为卷积神经网络的训练样本。实验表明,在具有5%窃光比的300km数字相干光OFDM系统中,样本经过30次训练后,窃听检测精度可以达95%[

4.3 内生安全光通信系统实验验证

实验配置如

![]()

Figure 9.Physical diagram of secure transmission and key negotiation joint system

在发射机处,外腔激光器(ECL)将波长为1550nm的光束以10dBm的功率发送到同相/正交(I/Q)调制器。同时,在发射机端的数字信号处理模块中,随机数生成器(PRNG)生成伪随机二进制序列(PRBS)数据。量子噪声流加密后,任意波形发生器(AWG)以10 Gsample/s采样率将I和Q数据转换为电信号,经射频放大器(RFA)放大后,信号被I/Q调制器加载到光载波上。来自I/Q调制器的光信号通过光衰减器(VOA)传输,降低了光功率,从而提高了针对非法接收端Eve的数据安全性。然后,信号由掺铒光纤放大器(EDFA)放大,并通过300km标准单模光纤传输。接收信号在接收器端由EDFA放大,并由与ECL本振光(OL)结合的相干光接收器检测,然后,通过20Gsample/s示波器实时捕获检测到的I/Q信号。为了准确地测量BER的波动,实验减小了发射信号的幅度以增加BER值。该实验在两个单独的时隙中测量BER性能,其中一个显示从Alice到Bob的BER性能,另一个则是Bob到Alice。最后,可以使用这两个测量结果获得光纤链路的BER样本,进而通过密钥后处理生成密钥。

首先对传输系统的传输性能进行实验验证,如

有必要合理设置EDFA放大功率,使到达接收机的光功率满足解密条件。

![]()

Figure 10.Results of the experiment. (a) Effect of input signal power on Q factor; (b) effect of input signal power on BER; (c) relationship between the probability of information interception and distance; (d) key consistency test results of communication parties

如

最后对协商系统的密钥随机性、一致性及安全性进行实验验证。实验中,Alice和Bob生成的一致性种子密钥经过伪随机数发生器生成运行密钥,运行密钥经NIST SP 800-22随机性检测标准检测。检测结果如

| Test item | Pseudo random | Test item | Pseudo random |

|---|---|---|---|

| Frequency | 0.735678 | Linear complexity | 0.292823 |

| Block frequency | 0.875266 | Sequence | 0.903806 |

| Run | 0.225167 | 0.623760 | |

| Intra-block longest run | 0.665906 | Approximate entropy | 0.525363 |

| Rank of binary matrix | 0.197381 | Accumulation | 0.540815 |

| Discrete Fourier transform | 0.978059 | 0.847687 | |

| Non-overlapping module matching | >0.01117 | Random walk | >0.010981 |

| Overlapping module matching | 0.196138 | Random walk state frequency | >0.152266 |

| General statistics of Maurer | 0.948782 | Linear complexity | 0.292823 |

Table 2. Running key randomness test result

5 结论

调研了QNSC的基本原理、关键技术、研究进展及典型应用。在此基础上详细介绍了基于QNSC的内生安全光通信系统,包括理论模型、实验验证及性能分析等。然而QNSC是一个广阔的研究领域,还有众多问题尚有待解决,例如光通信物理层安全涉及的多种性能评价指标,亟需建立相对完善且实用的物理层安全评价体系。

References

[1] Nair R, Yuen H P, Corndorf E et al. Quantum-noise randomized ciphers[J]. Physical Review A, 74, 052309(2006).

[3] Verma P K, El Rifai M. Chan K W C. Multi-photon quantum secure communication[M]. Singapore: Springer, 90(2019).

[5] Kato K, Hirota O. Quantum quadrature amplitude modulation system and its applicability to coherent-state quantum cryptography[J]. Proceedings of SPIE, 5893, 589303(2005).

[6] Doi Y, Akutsu S, Honda M et al. 360km field transmission of 10Gbit/s stream cipher by quantum noise for optical network. [C]//Optical Fiber Communication Conference 2010, March 21-25, San Diego, California. Washington, D.C.: OSA, OWC4(2010).

[7] Futami F, Tanizawa K, Kato K et al. 1, 000-km transmission of 1.5-Gb/s Y-00 quantum stream cipher using 4096-level intensity modulation signals. [C]//2019 Conference on Lasers and Electro-Optics, May 5-10, 2019, San Jose, California. Washington, D.C.: OSA, SW3O(2019).

[8] Tanizawa K, Futami F. Single-channel 48-Gbit/s DP PSK Y-00 quantum stream cipher transmission over 400- and 800-km SSMF[J]. Optics Express, 27, 25357-25363(2019).

[10] Nakazawa M, Yoshida M, Hirano T. Secure transmission using QAM quantum noise stream cipher with continuous variable QKD. [C]//Optical Fiber Communication Conference 2018, March 11-15, 2018, San Diego, California. Washington, D.C.: OSA, Th3E, 2(2018).

[11] Yoshida M, Hirooka T, Kasai K et al. Single-channel 40Gbit/s digital coherent QAM quantum noise stream cipher transmission over 480km[J]. Optics Express, 24, 652-661(2016).

[13] Kato K. A unified analysis of optical signal modulation formats for quantum enigma cipher[J]. Proceedings of SPIE, 1040, 104090K(2017).

[19] Lu Y. Research on continuous variable quantum secure communication technology[D]. Shanghai: Shanghai Jiaotong University, 56(2011).

[20] Futami F, Kato K, Hirota O. A novel transceiver of the Y-00 quantum stream cipher with the randomization technique for optical communication with higher security performance[J]. Proceedings of SPIE, 9980, 99800O(2016).

[22] Futami F, Hirota O. Demonstration of 2.5Gbit/sec free space optical communication by using Y-00 cipher: toward secure aviation systems[J]. Proceedings of SPIE, 9202, 92020R(2014).

[23] Hirota O, Ohhata K, Honda M et al. Experiments of 10Gbit/sec quantum stream cipher applicable to optical Ethernet and optical satellite link[J]. Proceedings of SPIE, 7465, 746509(2009).

[25] Yang X K, Zhang J, Li Y J et al. Single-carrier QAM/QNSC and PSK/QNSC transmission systems with bit-resolution limited DACs[J]. Optics Communications, 445, 29-35(2019).

[26] Wang K, Li Y J, Yang X K et al. Ciphertext mapping method based on bitwise NOT operation in quantum noise stream cipher[C]//2018 Asia Communications and Photonics Conference (ACP), October 26-29, 2018, Hangzhou, China.(2018).

[28] Wang K, Li Y J, Zhao Y L et al. A multi-ring BPSK mapping in quantum noise stream cipher[C]//2019 24th OptoElectronics and Communications Conference (OECC) and 2019 International Conference on Photonics in Switching and Computing (P(2019).

[29] Lei C, Zhang J, Li Y J et al. Key distribution based on survival life time with Y-00 protocol in optical fiber link[C]//2019 24th OptoElectronics and Communications Conference (OECC) and 2019 International Conference on Photonics (2019).

[30] Lei C, Zhang J, Li Y J et al. Long-haul and high-speed key distribution based on one-way non-dual arbitrary basis transformation in optical fiber link. [C]//Optical Fiber Communication Conference (OFC) 2020, March 8-12, 2020, San Diego, California. Washington, D.C.: OSA, W2A, 51(2020).

[31] Wang X Q, Zhang J, Li Y J et al. Secure key distribution system based on optical channel physical features[J]. IEEE Photonics Journal, 11, 1-11(2019).

[32] Tu Z W, Zhang J, Li Y J et al. Experiment demonstration of physical layer secret key distribution with information reconciliation in digital coherent optical OFDM system[C]//2019 Asia Communications and Photonics Conference (ACP), (2019).

[33] Liu M, Li Y, Song H et al. Experimental demonstration of optical fiber eavesdropping detection based on deep learning[C]//2019 Asia Communications and Photonics Conference (ACP), November 2-5, 2019, Chengdu, Sichuan, China.(2019).

Set citation alerts for the article

Please enter your email address